Sommaire

Comprendre les différentes méthodes de transmission employées par les micros espions est essentiel pour renforcer la sécurité de tout environnement professionnel ou privé. Les technologies utilisées évoluent rapidement, rendant leur détection de plus en plus complexe. Cet article invite à explorer en détail les mécanismes techniques derrière ces dispositifs, et à découvrir comment s’en prémunir efficacement.

Principes de base de la transmission

Les micros espions s’appuient sur des techniques sophistiquées pour assurer la transmission discrète d’informations audio. Une fois le son capté, ce micro convertit l’onde sonore en un signal exploitable. Selon la technologie employée, ce signal peut être analogique – reproduisant fidèlement la forme de l’onde sonore d’origine – ou numérique, ce qui implique sa conversion en données binaires. Les signaux numériques offrent souvent une sécurité accrue, car ils peuvent être chiffrés et compressés pour rendre toute interception plus complexe dans le contexte de la surveillance. Pour propager ces signaux sur une certaine distance, les micros espions emploient généralement la radiofréquence, exploitant différentes bandes selon leur niveau de sophistication et les contraintes de discrétion. L’étape de modulation, essentielle à toute transmission, consiste à superposer l’information sonore sur une onde porteuse, rendant possible son envoi à distance sans perte de qualité notable.

La sécurité de ce système repose largement sur le type de signal utilisé et la technique de modulation choisie. Un signal analogique peut être plus facilement intercepté par des outils classiques de surveillance des ondes, tandis que la transmission numérique, surtout si elle inclut des procédés de chiffrement, limite fortement les risques d’écoute non autorisée. L’expert en cybersécurité recommandera donc l’analyse du spectre radiofréquence pour détecter d’éventuelles présences de micros espions, ainsi qu’une vigilance accrue autour des technologies de transmission et de modulation. La compréhension approfondie de ces mécanismes permet d’anticiper les menaces et d’optimiser la sécurité des espaces sensibles face à la surveillance clandestine.

Technologies sans fil courantes

Les micros espions modernes exploitent divers protocoles de transmission sans fil pour assurer la discrétion et l’efficacité de la collecte d’informations. Bluetooth est fréquemment choisi pour sa faible consommation d’énergie et sa capacité à transmettre des données sur de courtes distances, mais sa portée limitée complique la récupération à distance. Wi-Fi, quant à lui, permet la connexion à des réseaux plus larges et facilite la transmission à longue distance, tout en présentant un risque accru d’être détecté par des outils spécialisés dans l’analyse de trafic. Les dispositifs utilisant le protocole GSM offrent l’avantage majeur de fonctionner partout où le réseau mobile est disponible, permettant ainsi l’écoute et l’envoi d’informations à grande échelle, bien que leur utilisation puisse laisser des traces exploitables par les experts en cybersécurité.

Certains micros espions recourent aussi à des protocoles radio longue portée, permettant une transmission sur plusieurs kilomètres sans dépendre d’infrastructures Internet ou mobiles. Ces solutions sont souvent privilégiées pour des opérations où la discrétion du signal radio est primordiale, car elles utilisent des fréquences moins courantes et échappent plus facilement à la détection standard. Cependant, elles nécessitent un matériel plus volumineux et peuvent souffrir d’interférences selon l’environnement. Ainsi, chaque technologie sans fil utilisée par les micros espions s’accompagne d’avantages adaptés à des contextes spécifiques et de limitations techniques ou légales qu’il convient de connaître pour renforcer la détection et la sécurité.

En maîtrisant ces différents protocoles, les spécialistes en sécurité sont mieux équipés pour identifier la présence de dispositifs clandestins dans des espaces sensibles. L’analyse combinée des flux Bluetooth, Wi-Fi et GSM, ainsi que la surveillance des bandes radio moins exploitées, permet d’augmenter significativement les chances de détection. Pour optimiser la protection contre les micros espions sans fil, il est crucial de comprendre non seulement le fonctionnement technique de chaque protocole, mais aussi les scénarios d’utilisation et les méthodes d’évasion que les opérateurs de ces dispositifs mettent en place.

Transmission filaire : discrétion accrue

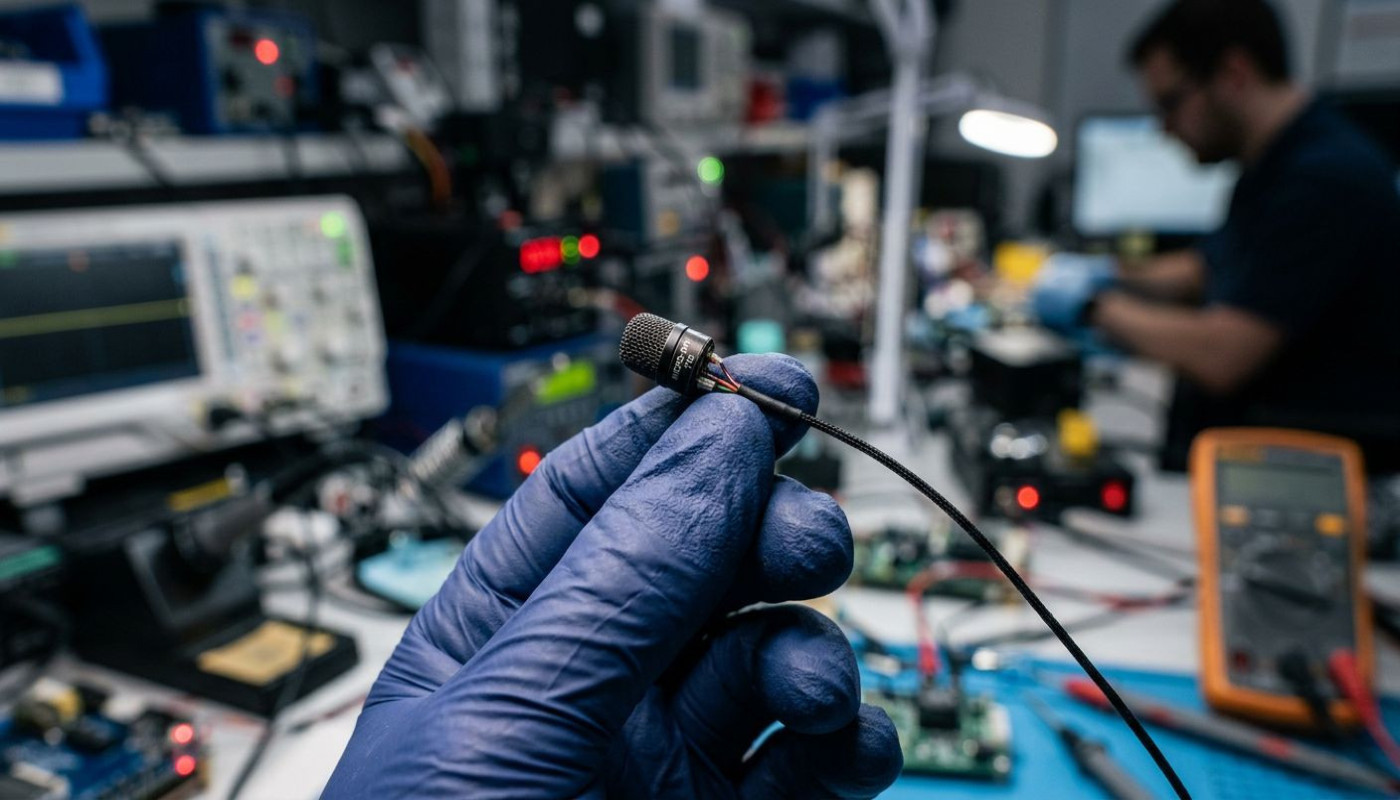

Les micros espions utilisant une méthode de transmission filaire présentent une discrétion nettement supérieure à leurs homologues sans fil en matière d’écoute et de sécurité. En effet, ces dispositifs reposent sur des connexions physiques – typiquement des câbles très fins, souvent camouflés dans les murs, les plinthes ou derrière des installations électriques – ce qui rend leur détection particulièrement ardue. Contrairement aux systèmes sans fil qui émettent des ondes radio détectables grâce à des analyseurs de fréquence, les micros espions filaires n’émettent aucun signal hertzien, ce qui réduit considérablement le risque d’être repérés par des méthodes de surveillance classiques.

Les professionnels de la sécurité et les ingénieurs en électronique soulignent que la difficulté principale réside dans la recherche et la mesure de l’impédance des circuits suspects. Puisque la transmission filaire s’effectue sur des supports physiques, l’analyse doit se concentrer sur l’ensemble des réseaux électriques et téléphoniques du site, ce qui nécessite du matériel spécialisé et une expertise approfondie. Les variations d’impédance peuvent révéler la présence d’un micro espion, mais l’opération demeure délicate, notamment dans des environnements complexes ou anciens où les installations ont été modifiées à plusieurs reprises.

La discrétion offerte par la solution filaire séduit particulièrement les personnes soucieuses de ne laisser aucune trace d’ondes ni d’activité suspecte. Les dispositifs peuvent être alimentés à distance et transmettre le signal audio sur de longues distances sans perte de qualité, renforçant la sécurité pour ceux qui les installent tout en compliquant la tâche des experts en détection. Comparées aux technologies sans fil, ces méthodes nécessitent un accès physique lors de la pose, mais offrent une écoute continue et stable, sans le risque d’interférences extérieures ni la nécessité de piles ou de batteries fréquentes.

Face à ce constat, il est recommandé de faire appel à des spécialistes équipés d’outils adaptés et expérimentés dans la recherche de micros espions filaires. Pour en savoir plus sur les techniques de détection et bénéficier d’une intervention professionnelle, consultez www.ais-detectives.com/detection-de-micro, une plateforme de référence pour la sécurité et la détection d’espionnage électronique. L’expertise d’un ingénieur en électronique reste un atout inestimable pour garantir l’intégrité de vos espaces privés ou professionnels face à ces dispositifs sophistiqués.

Cryptage et protection des transmissions

Le cryptage joue un rôle majeur dans la transmission des données captées par les micros espions, rendant la tâche d’interception et d’identification des signaux nettement plus complexe. Lorsqu’un micro espion transmet des informations, il intègre souvent un chiffrement avancé qui obscurcit le contenu, protégeant ainsi l’intégrité et la confidentialité des échanges. Cette pratique pose un défi considérable en matière de sécurité, car le détecteur classique de signaux radio ou sans fil peine à distinguer un flux chiffré d’un flux légitime. Des experts en cryptographie soulignent que la sophistication du chiffrement employé par ces dispositifs permet d’éluder la plupart des systèmes de protection traditionnels, augmentant ainsi le risque pour les environnements sensibles.

Malgré tout, il existe des limites à l’efficacité du cryptage dans le cadre de la sécurité globale ; la robustesse dépend du niveau de chiffrement et de la gestion des clés d’accès. Des outils spécifiques, basés sur l’analyse du spectre électromagnétique et des algorithmes de détection de signatures numériques, permettent parfois de repérer la présence de micros espions même protégés par un cryptage performant. Il reste néanmoins essentiel de collaborer avec des spécialistes en sécurité et en cryptographie afin de renforcer la protection des informations et de développer des contre-mesures adaptées contre les tentatives d’interception sophistiquées. Cette vigilance accrue contribue à préserver la confidentialité et la sécurité dans un monde où la menace des micros espions évolue constamment.

Moyens de détection et prévention

Pour assurer la sécurité des espaces sensibles face à la menace des micros espions, il existe plusieurs dispositifs et méthodes efficaces. La détection de ces appareils s’appuie souvent sur l’analyse du spectre électromagnétique grâce à des détecteurs de fréquences, capables d’identifier la présence de signaux suspects émis par des émetteurs cachés. Ces outils sont employés lors d’audits de sécurité, qui consistent en une inspection technique et méthodique des locaux, afin d’identifier toute anomalie ou dispositif dissimulé. La prévention constitue également un volet majeur, notamment par l’éducation des utilisateurs aux risques, l’installation de protections physiques et le renouvellement régulier des audits de sécurité afin d’anticiper de nouvelles techniques d’intrusion. La rigueur de ces démarches garantit une meilleure sécurité, en réduisant considérablement les risques liés à l’espionnage électronique.

Sur le même sujet

Comment une agence web à Tours peut transformer votre entreprise locale

Comment un service de chat IA gratuit favorise-t-il l'accessibilité numérique ?

Comment un accompagnement personnalisé peut transformer la présence en ligne des TPE ?

Comment les détails logistiques influencent le succès de votre événement ?

Maximiser ses gains sur les plateformes vidéos en créant du contenu attractif

Comment une expertise en achat média peut transformer votre visibilité en ligne ?

Les avantages des agents conversationnels IA pour les entreprises modernes

Comment choisir la meilleure agence web pour votre projet numérique ?

Comment exploiter les journées mondiales pour dynamiser votre contenu en ligne ?

Comment transformer les données scientifiques en présentations visuelles captivantes

Utilisation des outils IA pour dynamiser la rédaction de contenu en ligne

Stratégies pour améliorer l'interaction des utilisateurs avec les chatbots

Comment créer un chatbot personnalisé en quelques minutes

Comment une agence web peut transformer la digitalisation des PME

Storytelling et marque personnelle le duo gagnant pour les entrepreneurs

Méthodes de feedback client pour améliorer l'expérience utilisateur

Comment les chatbots basés sur l'IA transforment le service client